会社で新規パソコンを購入した際に皆さんの会社では

「古いパソコン」

はどうしてるのかしら?

通常はデータ流出防止で然るべき手続きをして処分しているのだろう。

でも、今はテレワーク。

処分目的だけで出社するのは面倒だよね?

あれ?

そうすと、まだ使えるパソコンが手元にあるよ?

あれ?

子供にもオンライン授業でパソコンが必要なんだって!?

うーん、でも、お父さんの会社の旧式パソコンは貸せないなー。

BitLockerパスワードとかログインパスワードが複雑だし。

定期的なパスワード変更も促される。

指定の回数パスワードを間違えると使えなくなるしーーー。

……

……

というシチュエーションが仮にあったとしよう。

あくまで仮ね。

でも、Administer権限を持っていたとする。

そして「処分対象」処理をすることで、定期セキュリティチェックが免除されたパソコンになったとする。

通常、大学や会社で配布されたパソコンはドメインに所属しており、組織から抜けて家で利用するのは難しい。

最新セキュリティパッチが当たっているかの定期的なチェックが必要だったり、個人のネットワークや環境で使い続ける事は難しい。

じゃあ、どこまで解除できるんだっけ?

ということで、実験してみた。

前回「ハッキング対策」を記載したが今回は全く反対のセキュリティを甘々にする話。

まぁフル再インストールすれば解決なんだろうけど、セキュリティチェック実施通知を受け取ったら色々と面倒なことになるよね。

なお、あくまで「架空」の話ね。

[注意] 定期的なMircrosoftのライセンス認証が必要ならドメイン離脱はできない

最近は「Mircrosoftのライセンス認証がMAK(マルチプルアクティベーションキー)」を使っている場合が多い。

MAKの場合にはドメインからの離脱すると、あるタイミング(3ヶ月とか6ヶ月)で認証に失敗してしまう。

すると「正規OS」としてみなされなくなってしまう。

……たぶんね。

現在のライセンスの確認方法はコマンドプロンプトで次のコマンドを打てば分かる。

|

1 2 3 4 5 6 7 8 |

slmgr /ato Windows のライセンス認証を行う slmgr /dli ライセンス情報を表示する (既定: 現在のライセンス) slmgr /dlv ライセンスの詳細情報を表示する (既定: 現在のライセンス) slmgr /xpr [ライセンス認証 ID] 現在のライセンスの有効期限日 |

定期的に会社が学校のネットワークにアクセスしライセンス認証の更新が必要となるのであれば、ドメイン離脱はしてはいけない。

ドメインから切り離せる場合

逆に離脱可能であれば離脱するのが手っ取り早い。

大学や中小企業から配布されているパソコンなどは、この方法で解決する気がする。

ワークグループへの切り替えを実施できるなら、この方法で自宅用ユーザーアカウントを作成すれば終了。

別アカウント作成

ドメイン所属アカウントを残す場合は、他の人が使えるようにローカルアカウントを作成しよう。

サクッとコマンドプロンプトから行う。

「Windows」+「R」キーを押して、「ファイル名を指定して実行」で「lusrmgr.msc(ローカルユーザーとグループ)」を入力して「OK」ボタンをクリックする。

あとは右クリックで「新しいユーザー」を選択し、指示に従い進めていく。

新しいユーザーを追加する方法は他にも色々あるので、ここでは長々とは説明しない。

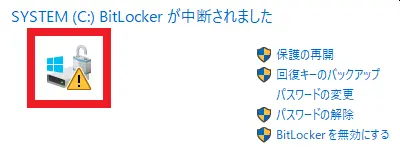

BitLockerの解除

今回の日記の重要トピックはここ。

会社のパソコンでもBitLockerが解除できることを知らない人が多いかもなー。

昔、解除してもらった経験があるから、できる事を偶然知ってた。

因みに「BitLocker」とは、Windows Vista から搭載されたドライブ(ボリューム)をまるごと暗号化することができる機能のこと。

3年前、

大晦日に

真っ昼間の千葉のファミレスで

半月前に購入した新車の

窓ガラスが割られて

会社のパソコンが盗まれた。

もうね、言葉にすると色々とありえない状況に絶句しそうになるね……

この時に「BitLocker」が掛かっていたおかげで始末書を書くだけでお咎めは無かった。

入っててよかったBitLocker

だけど今回は不要だ。

二回もパスワードを打たないとログイン出来ないなんて複雑怪奇で制御できなくなるよ!

解除するには「manage-bde コマンド」を利用する。

もちろん、コマンドプロンプトは管理者権限で立ち上げてね。

まず「外部キー」を確認する。

|

1 2 3 4 5 6 7 8 9 10 11 12 |

C:\Windows\system32>manage-bde -protectors -get c: BitLocker ドライブ暗号化: 構成ツール Version 10.0.18362 Copyright (C) 2013 Microsoft Corporation. All rights reserved. ボリューム C: [] すべてのキーの保護機能 数字パスワード: ID: {XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX} パスワード: 00000-00000-00000-00000-00000-00000-00000-00000 .... |

次に思い切って「外部キー」を削除してみる。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

C:\Windows\system32>manage-bde -protectors -delete c: -ID {XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX} BitLocker ドライブ暗号化: 構成ツール Version 10.0.18362 Copyright (C) 2013 Microsoft Corporation. All rights reserved. ボリューム C: [] ID {XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX} のキーの保護機能 外部キー: ID: {XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX} 外部キー ファイル名: XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX.BEK ID "{XXXXXX-XXXXXX-XXXXXX-XXXXXX-XXXXXX}" のキーの保護機能が削除されました。 注意: BitLocker 暗号化データへの継続的なアクセスを可能にするために、キーの保護 機能はボリューム C: 上で無効になっています。 追加された新しいキーの保護機能を再度有効にするには、 「manage-bde -protectors -enable C:」と入力してください。 |

「システムとセキュリティ」→「BitLockerドライブ暗号化」で確認すると「bitlocker が中断されました」と出ていれば成功。

なお、保護の再開をしたい場合には次のページで確認をして欲しい。

「パスワード」「外部キー」「回復キー」を追加していく必要がある。

こんなに簡単に解除できるのに僕たちは今まで悩まされていたんだ!

因みに解除すると、社内でセキュリティチェックが施されている場合はパスしなくなる。

PerfectWatch for BitLockerの無効化

うちの会社のパソコンには、もう一つ憎きアプリが入っていた。

サードパーティ製の製品で

PerfectWatch for BitLocker

というものだ。

定期的に暗号化解除を検知し再暗号化を促してくる。

契約数の最低ラインが社1,000台なので、大企業に勤めていれば使っている場合もあるかもしれない。

これに限らずバックグラウンドで動くサービスアプリを強制削除するには、関係するプロセスを殺して管理者権限で削除する。

「タスクマネージャ」→「プロセス」→「名前」→「右クリック」→「コマンドライン」でファイルパスが確認できる。

今回の場合の削除対象はこいつらだ。

- ChangePinGui.exe

- PerfectWatchInfobitlocker.exe

これでBitLockerの呪縛から僕は完全に解き放された!

パスワードの複雑さを下げる

子供が使うにはパスワードは簡単な方がよい。

さらに言えば定期的なパスワード変更もしたくない。

もっと言えば、パスワードは無しにしたい。

ネットで調べると次の方法でできるらしい。

「Windows」+「R」キーを押して、「ファイル名を指定して実行」で「gpedit.msc(グループポリシー)」を入力して「OK」ボタンをクリックする。

ローカルセキュリティポリシーを起動したら

「複雑さの要件を満たす必要のあるパスワード」から「無効」を選択する。

って、グレーアウトで選択できないじゃん。

多分、ドメイン側のグループポリシーで設定されているため、ローカルポリシーの制御ができないのだろう……。

困ったなぁ。

無理やりローカルセキュリティポリシーが変更

実は次の手順でローカルセキュリティポリシーが変更可能だ。

1.「Windows」+「R」キーを押して、「ファイル名を指定して実行」で「secpol.msc(ローカル セキュリティポリシー)」入力しを開く。

2.「セキュリティの設定」を右クリックし「ポリシーのエクスポート」をクリック。

3. 任意の場所にエクスポート。

4. 「mmc.exe (Microsoft 管理コンソールの実行ファイル)」を起動。

5.「ファイル」→「スナップインの追加と削除」をクリック。

6.「セキュリティの構成と分析」を「追加」し「OK」をクリック。

7.「セキュリティの構成と分析」を右クリックし「データベースを開く」をクリック。

8. 任意の名前を入力し「開く」をクリック。

9.「テンプレートのインポート」で、上記 3 でエクスポートしたポリシーを選択。

10.「セキュリティの構成と分析」を右クリックし「コンピューターの分析」をクリック。

11. エラーログファイルのパスに任意のパスを指定し「OK」を押す。

12. 変更できなかったポリシーもを任意に変更する。

13. ポリシー変更後「セキュリティの構成と分析」を右クリックし「コンピューターの構成」をクリック。

14. エラーログファイルのパスに任意のパスを指定し「OK」を押す。

その後、再度「gpedit.msc(グループポリシー)」を起動して確認するとバッチリ変わってる!

やったー!

コマンドラインでパスワードポリシーを無効化

1. 現在の設定をエクスポートする

|

1 |

secedit /export /areas SECURITYPOLICY /cfg export.inf |

export.infというファイルに現在の設定をエクスポートする。

2. ファイルを変更する

「System Access」というセクションに「PasswordComplexity」という行があるので、値を1から0に変更する。

変更前:

|

1 2 |

[System Access] PasswordComplexity = 1 |

変更後:

|

1 2 |

[System Access] PasswordComplexity = 0 |

3. 変更したファイルを読み込む

|

1 |

secedit /configure /db tmp.sdb /areas SECURITYPOLICY /cfg export.inf |

パスワードポリシーの設定方法

では、改めてパスワードを安易なものに変更してみよう。

1. gpedit.msc(グループポリシー)を起動する。

2. 左側のオプションで、「コンピュータの構成」-「Windowsの設定」-「セキュリティの設定」-「アカウントポリシー」-「パスワードポリシー」を選択。

■「設定」-「サインインオプション」-「パスワード」-「変更」の場合

入力されたパスワードは、パスワードポリシーの要件に合っていません。もっと長くて複雑なパスワードにしてください。

■「コントロールパネル」-「ユーザアカウント」-「ユーザアカウントの管理」-「パスワードのリセット」の場合

指定されたパスワードはこのコンピュータのパスワード要件を満たしていません。パスワードが短すぎるか、長すぎるか、または単純すぎる可能性があります。

ん??

無効になっていればエラーにならないはずなんだけど…??

コマンドプロンプトでも「net user user01 /add」と打ってみる。

駄目じゃ~ん!!

結局、ドメイン参加してる値をまだ引きずっているのが原因だ。

ドメイン環境ではアカウントポリシーはドメインにリンクした既定のGPOでのみ設定できる。

|

1 2 3 4 5 6 7 |

% net accounts /domain この要求はドメイン XXX.XXX.XXXX のドメイン コントローラーで処理されます。 システム エラー 1355 が発生しました。 指定されたドメインがないか、またはアクセスできません。 |

駄目だ、こりゃ。

まとめ

出来たのは、BitLockerの解除だけだった……。

これでも非常にありがたいけお……。

改めて考えると、購入時のローカル管理者アカウント、パスワードを覚えていれば設定変更可能かもしれない……。

うーん、詳しい方は教えてください。